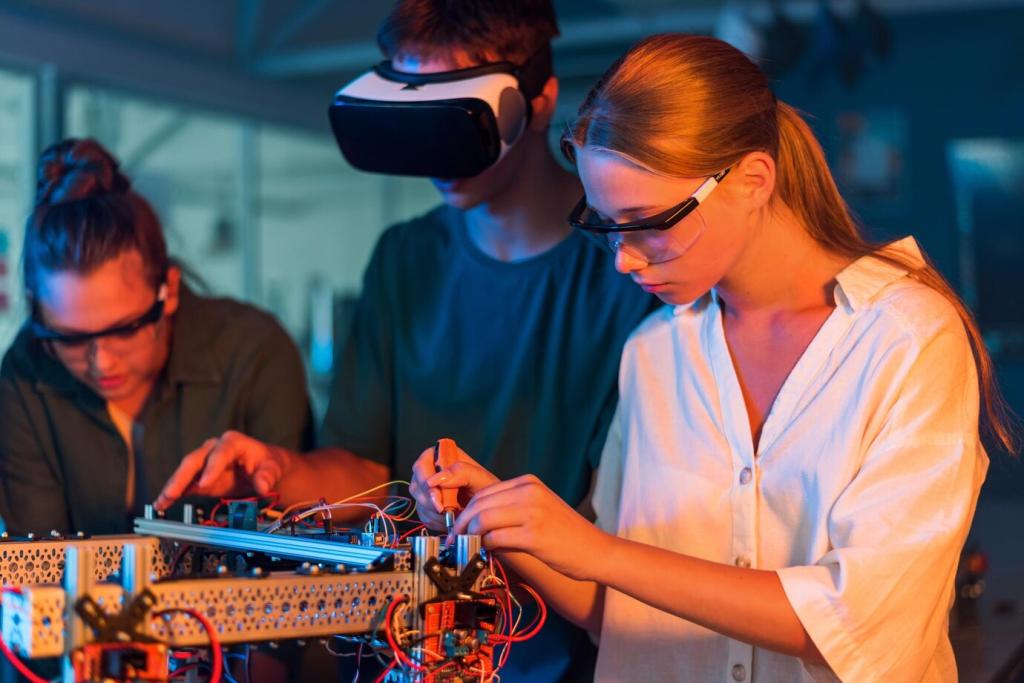

Zero‑Trust‑Architektur, die wirklich lebt

Statt einem großen Schloss am Netzwerk setzen Teams auf konsequente Verifizierung jeder Anfrage. Identitäten, Gerätezustände und Kontextsignale entscheiden situativ über Zugriff. Diese Denkweise reduziert laterale Bewegungen und macht Angriffe sichtbar, bevor sie eskalieren.

Zero‑Trust‑Architektur, die wirklich lebt

Beginne mit Inventarisierung von Anwendungen, segmentiere sensible Zonen und erzwinge starke, phishingsichere Authentifizierung. Ergänze kontinuierliche Gerätezustandsprüfungen und richtlinienbasierten Zugriff. Kleine, messbare Maßnahmen schaffen Vertrauen im Team und liefern früh Erfolgserlebnisse.